Nội dung bài viết

Quản lý hàng chục mật khẩu cho các ứng dụng công việc khiến nhân viên dễ quên và gây ra lỗ hổng bảo mật nghiêm trọng cho doanh nghiệp. Giải pháp tối ưu nhất hiện nay chính là áp dụng công nghệ SSO Single Sign On. Vậy thực tế SSO Single Sign On là gì và cơ chế Web Single Sign On hoạt động ra sao? Bài viết này sẽ giải đáp chi tiết về giải pháp Single Login, giúp tổ chức của bạn nâng cao năng suất làm việc và bảo mật danh tính số một cách tuyệt đối.

SSO Single Sign On là gì?

SSO Single Sign On (Đăng nhập một lần) là cơ chế cho phép người dùng sử dụng một bộ thông tin đăng nhập duy nhất (bao gồm tên người dùng và mật khẩu) để truy cập vào nhiều ứng dụng và phần mềm khác nhau trong cùng một mạng lưới liên kết.

Về mặt kỹ thuật, thay vì mỗi phần mềm yêu cầu bạn phải khởi tạo và ghi nhớ một mật khẩu riêng biệt, hệ thống SSO Single Sign On sẽ tập trung quyền xác minh danh tính về một máy chủ quản lý hòm thư dữ liệu trung tâm. Quy trình vận hành cụ thể được thực hiện như sau:

- Xác thực tập trung: Khi bạn thực hiện Single Login vào hệ thống chính, máy chủ sẽ kiểm tra thông tin và ghi nhận trạng thái đã đăng nhập của bạn.

- Thiết lập liên kết tin cậy: Các ứng dụng thành phần trong doanh nghiệp (như phần mềm kế toán, hòm thư nội bộ, công cụ quản lý dự án) sẽ được cấu hình để tin tưởng kết quả xác thực từ máy chủ trung tâm này.

- Truy cập tự động: Khi bạn chuyển sang sử dụng một ứng dụng khác trong hệ thống, ứng dụng đó sẽ gửi một truy vấn kỹ thuật đến máy chủ trung tâm để kiểm tra. Nếu máy chủ xác nhận bạn đã đăng nhập thành công trước đó, bạn sẽ được cấp quyền truy cập ngay lập tức mà không cần phải nhập lại mật khẩu.

Các thuật ngữ kỹ thuật như SSO, Sign On SSO hay Single Sign On thực tế đều chỉ chung một mô hình vận hành này. Mục đích chính của việc triển khai SSO Single Sign On là loại bỏ quy trình đăng nhập rời rạc, giúp giảm thiểu rủi ro bảo mật do việc quản lý quá nhiều mật khẩu gây ra, đồng thời chuẩn hóa quy trình quản trị danh tính cho toàn bộ tổ chức.

Các thành phần kỹ thuật cấu thành hệ thống SSO Single Sign On

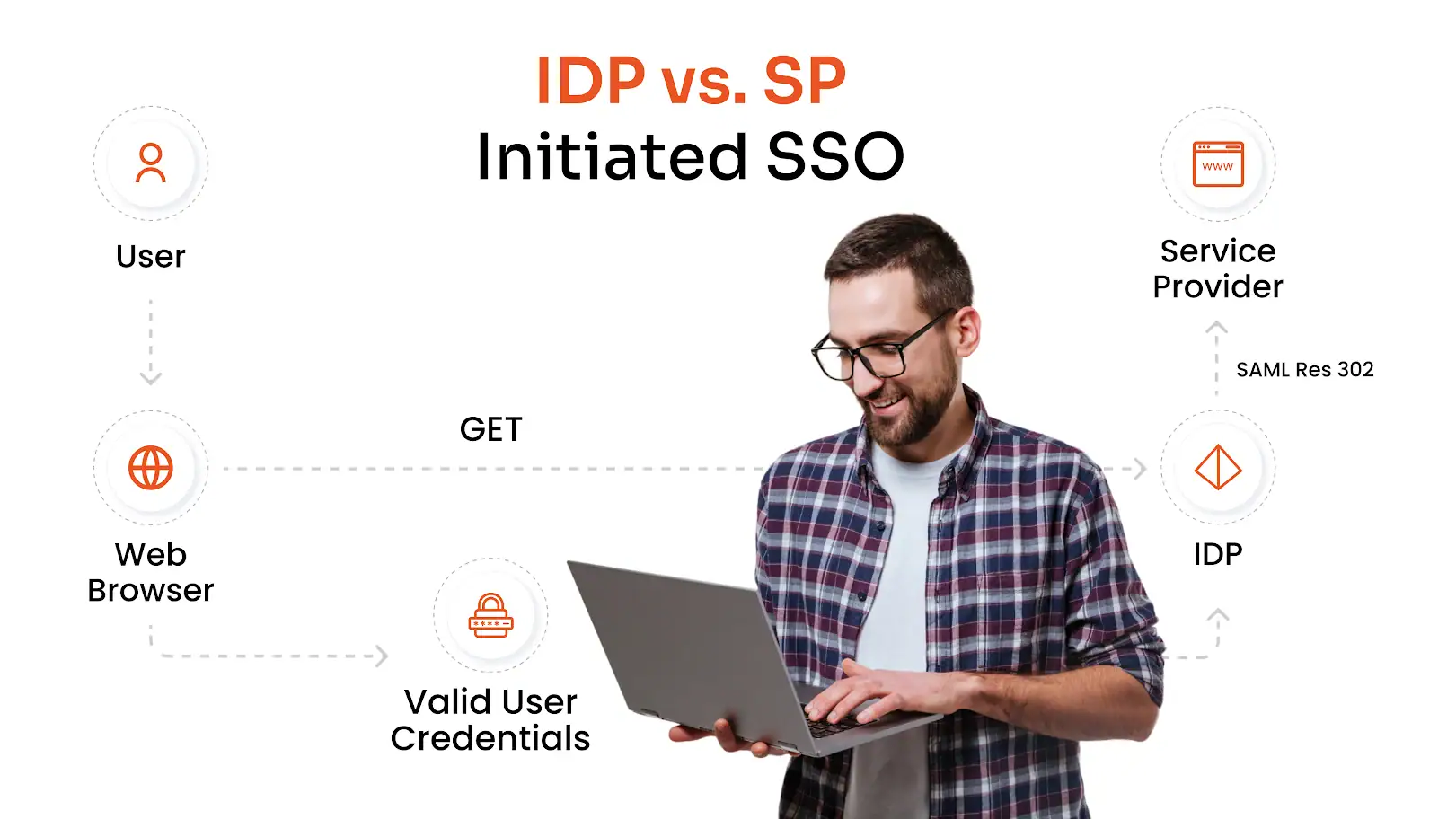

Để một hệ thống SSO Single Sign On hoạt động chính xác và an toàn, quy trình xác thực bắt buộc phải có sự tham gia của 3 thành phần kỹ thuật chính. Các thành phần này tương tác với nhau thông qua các giao thức bảo mật để truyền tải dữ liệu danh tính mà không làm lộ mật khẩu gốc của người dùng.

Người dùng (User) – Thực thể yêu cầu truy cập

Người dùng (thường là nhân viên trong tổ chức) là người trực tiếp thực hiện hành động truy cập vào các ứng dụng hòm thư hoặc phần mềm công việc.

Thao tác: Thay vì đăng nhập riêng lẻ, người dùng thực hiện một lần Single Login duy nhất tại trang đăng nhập trung tâm của doanh nghiệp.

Cơ chế kỹ thuật: Sau khi nhập đúng tên tài khoản và mật khẩu, máy tính của người dùng sẽ nhận được một mã xác thực đã được mã hóa (gọi là Token). Mã Token này đóng vai trò là chứng minh thư điện tử để người dùng trình diện với các ứng dụng khác trong hệ thống Single Sign On mà không cần nhập lại mật khẩu.

Nhà cung cấp danh tính (Identity Provider – IdP)

IdP là thành phần quan trọng nhất, đóng vai trò là hệ thống máy chủ quản lý hòm thư dữ liệu và danh tính tập trung cho toàn bộ tổ chức.

Chức năng: IdP lưu trữ cơ sở dữ liệu về tên đăng nhập, mật khẩu, quyền hạn và các thông tin cá nhân của nhân viên. Khi bạn thực hiện Sign On SSO, máy chủ IdP sẽ thực hiện các bước kiểm tra kỹ thuật để xác minh danh tính của bạn có khớp với dữ liệu gốc hay không.

Nhiệm vụ: Sau khi xác minh đúng, IdP sẽ ban hành các mã Token bảo mật để gửi tới các ứng dụng hòm thư hoặc phần mềm yêu cầu. Các hệ thống IdP tiêu chuẩn doanh nghiệp hiện nay bao gồm Microsoft Entra ID (trước đây là Azure AD), Okta hoặc OneLogin. Việc cấu hình đúng IdP là bước đi quyết định đến tính bảo mật của toàn bộ hệ thống SSO Single Sign On.

Nhà cung cấp dịch vụ (Service Provider – SP)

SP là những ứng dụng, phần mềm hoặc trang web cuối cùng mà người dùng cần truy cập để làm việc (ví dụ: Microsoft Teams, Salesforce, Zoom, hoặc phần mềm kế toán nội bộ).

Cơ chế tin cậy: Trong mô hình Single Sign On, các nhà cung cấp dịch vụ này được cấu hình kỹ thuật để “tin tưởng” hoàn toàn vào kết quả xác thực từ IdP trung tâm.

Quy trình xác thực: Khi bạn truy cập vào một ứng dụng SP, thay vì hiển thị ô nhập mật khẩu, ứng dụng này sẽ gửi một truy vấn đến IdP để hỏi: “Người dùng này đã đăng nhập chưa?”. Nếu IdP trả về mã Token hợp lệ, ứng dụng SP sẽ mở quyền truy cập ngay lập tức. Điều này đảm bảo rằng mật khẩu của nhân viên không bao giờ được gửi trực tiếp đến các ứng dụng bên thứ ba, giúp tăng cường độ an toàn cho dữ liệu doanh nghiệp.

Sự tương tác kỹ thuật giữa ba thành phần: Người dùng, nhà cung cấp danh tính (IdP) và nhà cung cấp dịch vụ (SP) tạo ra một quy trình đăng nhập tự động và an toàn. Quy trình này đảm bảo rằng mọi yêu cầu truy cập hòm thư hay phần mềm đều được kiểm tra và truyền tải dữ liệu xác minh một cách chính xác giữa các hệ thống máy chủ.

Việc tự động hóa trao đổi thông tin giúp người dùng không cần phải thực hiện lại thao tác nhập mật khẩu nhiều lần, đồng thời đảm bảo mật khẩu gốc không bao giờ được gửi đến các ứng dụng bên thứ ba.

Các giao thức kỹ thuật tiêu chuẩn trong SSO Single Sign On

Để các máy chủ của nhà cung cấp danh tính (IdP) và máy chủ của ứng dụng (SP) có thể trao đổi dữ liệu và xác nhận quyền truy cập của người dùng trong hệ thống SSO Single Sign On, chúng cần sử dụng các ngôn ngữ giao tiếp chung. Việc lựa chọn đúng giao thức kỹ thuật sẽ quyết định khả năng tương thích và độ bảo mật của toàn bộ quy trình Single Sign On.

Dưới đây là 3 giao thức phổ biến nhất đang được áp dụng hiện nay:

SAML (Security Assertion Markup Language)

SAML là một tiêu chuẩn kỹ thuật dựa trên ngôn ngữ đánh dấu XML (eXtensible Markup Language). Đây là giao thức có lịch sử lâu đời và được sử dụng rộng rãi nhất trong các môi trường doanh nghiệp lớn và các tổ chức chính phủ.

- Cơ chế hoạt động: SAML thực hiện việc truyền tải các thông báo xác thực (Assertions) giữa IdP và SP. Các thông báo này chứa thông tin chi tiết về danh tính người dùng và các quyền hạn cụ thể đã được cấp.

- Ứng dụng thực tế: SAML 2.0 là quy chuẩn kỹ thuật giúp thực hiện Sign On SSO ổn định nhất cho các hệ thống phần mềm nghiệp vụ phức tạp như ERP (quản trị nguồn lực), CRM (quản lý khách hàng) và hòm thư điện tử nội bộ. Ưu điểm lớn nhất của SAML là tính bảo mật rất cao do sử dụng các chứng chỉ số để ký xác thực dữ liệu.

OIDC (OpenID Connect)

OIDC là một lớp xác thực danh tính hiện đại được xây dựng ngay trên nền tảng của giao thức OAuth 2.0. Khác với SAML sử dụng XML, OIDC sử dụng định dạng dữ liệu JSON (JavaScript Object Notation).

- Đặc điểm kỹ thuật: Do sử dụng định dạng JSON nên cấu trúc dữ liệu của OIDC gọn nhẹ hơn, giúp tốc độ truyền tải và xử lý hòm thư dữ liệu nhanh hơn.

- Phạm vi sử dụng: OIDC thường được ưu tiên triển khai cho các giải pháp Web Single Sign On thế hệ mới, các ứng dụng chạy trên thiết bị di động (smartphone) và các nền tảng đám mây (SaaS). Đây là giao thức cốt lõi giúp quy trình Single Login diễn ra mượt mà trên các trình duyệt web hiện đại.

OAuth 2.0

Mặc dù OAuth 2.0 thường được nhắc đến cùng với SSO Single Sign On, nhưng bạn cần phân biệt rõ: đây chủ yếu là một giao thức dùng để ủy quyền (Authorization) hơn là để xác thực danh tính (Authentication).

- Vai trò kỹ thuật: Sau khi người dùng đã thực hiện Single Sign On thành công thông qua OIDC hoặc SAML, giao thức OAuth 2.0 sẽ đảm nhận việc cấp quyền cho các ứng dụng tương tác với nhau.

- Ví dụ thực tế: Khi bạn sử dụng một ứng dụng quản lý dự án và muốn nó truy cập vào danh bạ hoặc lịch trình trong hòm thư cá nhân, OAuth 2.0 sẽ cho phép ứng dụng đó lấy dữ liệu thay mặt bạn mà không yêu cầu bạn phải cung cấp mật khẩu hòm thư cho ứng dụng đó.

Hiểu rõ các đặc điểm kỹ thuật của từng loại giao thức giúp người quản lý hệ thống lựa chọn đúng phương pháp cài đặt SSO Single Sign On cho các phần mềm hòm thư và ứng dụng của doanh nghiệp. Việc chọn đúng giao thức đảm bảo hệ thống xác thực vận hành ổn định, không gặp lỗi kết nối và bảo mật thông tin tài khoản ở mức cao nhất.

Tùy vào quy mô và loại phần mềm đang sử dụng mà doanh nghiệp cần cấu hình SAML hay OIDC để đạt hiệu quả tối ưu về mặt hạ tầng.

Hiệu quả của giải pháp SSO Single Sign On mang lại

Việc triển khai hệ thống SSO Single Sign On không chỉ đơn thuần là thay đổi cách thức đăng nhập, mà còn là một chiến lược kỹ thuật giúp doanh nghiệp chuẩn hóa quy trình quản lý danh tính số. Khi hòm thư dữ liệu và hệ thống ứng dụng của tổ chức ngày càng mở rộng, SSO mang lại 4 lợi ích thực tế sau đây:

Tối ưu hóa thời gian và hiệu suất làm việc

Thực tế trong môi trường văn phòng, nhân viên thường xuyên phải chuyển đổi qua lại giữa nhiều nền tảng (email, phần mềm kế toán, công cụ chat nhóm, CRM). Thông qua việc áp dụng Single Login, hệ thống sẽ tự động duy trì phiên làm việc đồng bộ trên tất cả các ứng dụng đã liên kết.

Khi đó, nhân viên chỉ cần thực hiện thao tác nhập mật khẩu một lần duy nhất vào đầu giờ làm việc. Việc loại bỏ các bước nhập liệu lặp đi lặp lại giúp quy trình làm việc diễn ra liên tục, không bị ngắt quãng bởi các yêu cầu xác thực riêng lẻ từ từng phần mềm. Điều này giúp nhân sự tập trung 100% vào các nhiệm vụ chuyên môn, từ đó nâng cao năng suất lao động tổng thể của tổ chức.

Tăng cường khả năng bảo mật danh tính tập trung

Sử dụng SSO Single Sign On giúp doanh nghiệp giải quyết triệt để rủi ro từ việc nhân viên đặt mật khẩu yếu hoặc dùng chung mật khẩu cho nhiều tài khoản cá nhân và công việc.

Thay vì phải thiết lập chính sách bảo mật cho hàng trăm ứng dụng rời rạc, quản trị viên chỉ cần cấu hình các quy tắc bảo mật nghiêm ngặt tại một điểm duy nhất là nhà cung cấp danh tính (IdP).

Doanh nghiệp có thể bắt buộc áp dụng các tiêu chuẩn an ninh cao cấp như: Xác thực đa yếu tố (MFA), yêu cầu mật khẩu có độ dài và độ phức tạp cao, hoặc sử dụng tính năng Truy cập có điều kiện (Conditional Access). Các công nghệ này tạo ra một lá chắn bảo vệ mạnh mẽ ngay tại cửa ngõ đăng nhập hòm thư, giúp ngăn chặn hiệu quả các hành vi xâm nhập trái phép và đánh cắp thông tin doanh nghiệp.

Giảm bớt khối lượng công việc cho đội ngũ hỗ trợ kỹ thuật (IT Helpdesk)

Theo các báo cáo thống kê về vận hành CNTT, các yêu cầu liên quan đến việc cấp lại mật khẩu do người dùng quên hoặc bị khóa tài khoản chiếm tới 30% – 40% tổng số phiếu hỗ trợ (Tickets) hằng ngày.

Khi triển khai Single Sign On, người dùng chỉ có một bộ thông tin định danh duy nhất để ghi nhớ. Điều này làm giảm tối đa tần suất xảy ra các sự cố quên mật khẩu. Việc giảm tải các yêu cầu hỗ trợ kỹ thuật đơn giản giúp đội ngũ IT của doanh nghiệp tiết kiệm được nhiều thời gian và công sức. Nhờ đó, nhân sự kỹ thuật có thể tập trung nguồn lực vào việc phát triển hạ tầng, bảo trì hòm thư dữ liệu và thực hiện các dự án công nghệ mang lại giá trị cao hơn cho công ty.

Chuyên nghiệp hóa quy trình quản lý vòng đời nhân sự

Đây là tính năng quan trọng nhất trong việc quản trị rủi ro nội bộ đối với các tổ chức có quy mô lớn.

- Thực trạng rủi ro: Nếu không có SSO Single Sign On, khi một nhân viên nghỉ việc, quản trị viên IT phải đăng nhập vào từng phần mềm riêng lẻ để thực hiện lệnh xóa tài khoản. Quy trình thủ công này rất dễ dẫn đến sai sót hoặc bỏ sót, cho phép nhân viên cũ vẫn có thể truy cập vào hòm thư hoặc dữ liệu nhạy cảm của công ty sau khi đã rời đi.

- Cơ chế của SSO: Với mô hình Single Login tập trung, quản trị viên chỉ cần thực hiện một thao tác duy nhất là vô hiệu hóa tài khoản gốc tại máy chủ IdP trung tâm. Ngay sau đó, toàn bộ quyền truy cập của người dùng đó vào tất cả các ứng dụng liên kết (SaaS, Web Apps, hòm thư nội bộ) sẽ bị thu hồi ngay lập tức và đồng bộ trên toàn hệ thống. Điều này đảm bảo an toàn tuyệt đối cho tài sản số của doanh nghiệp và giúp quy trình bàn giao nhân sự diễn ra chặt chẽ nhất.

Sử dụng đúng các tính năng của SSO Single Sign On giúp hệ thống máy tính và hòm thư của doanh nghiệp hoạt động liên tục, giảm thiểu tối đa các sự cố kỹ thuật liên quan đến việc đăng nhập tài khoản. Việc triển khai giải pháp này đảm bảo toàn bộ thông tin định danh của nhân viên được bảo vệ chặt chẽ, ngăn chặn hiệu quả các hành vi truy cập trái phép vào hòm thư và dữ liệu nội bộ của tổ chức.

Các rủi ro kỹ thuật của SSO và phương án bảo mật bổ sung

Dù SSO Single Sign On mang lại hiệu quả cao trong việc tối ưu hóa quy trình làm việc, giải pháp này cũng tồn tại một vấn đề an ninh mạng cụ thể được gọi là “Single Point of Failure” (Điểm yếu tập trung).

Vì người dùng chỉ sử dụng một bộ thông tin đăng nhập duy nhất cho toàn bộ hòm thư và ứng dụng công việc, nên nếu mật khẩu này bị tin tặc đánh cắp chúng sẽ có quyền truy cập trái phép vào tất cả các hệ thống liên kết của doanh nghiệp. Điều này có thể dẫn đến việc rò rỉ bí mật kinh doanh, mất hòm thư khách hàng và dữ liệu tài chính trên quy mô lớn.

Để khắc phục rủi ro kỹ thuật này, doanh nghiệp không nên chỉ sử dụng một lớp mật khẩu đơn thuần. Khi triển khai SSO Single Sign On, bộ phận kỹ thuật bắt buộc phải thiết lập thêm 3 lớp bảo mật bổ sung sau đây:

Triển khai xác thực đa yếu tố (Multi-Factor Authentication – MFA)

Đây là biện pháp kỹ thuật quan trọng nhất để bảo vệ quy trình Single Login. MFA yêu cầu người dùng phải cung cấp ít nhất hai bằng chứng khác nhau để xác minh danh tính trước khi hệ thống cấp quyền truy cập.

Quy trình này thường bao gồm:

- Yếu tố 1: Mật khẩu (thông tin người dùng biết).

- Yếu tố 2: Mã OTP được gửi qua tin nhắn SMS, cuộc gọi, hoặc xác nhận qua ứng dụng di động (như Microsoft Authenticator).

- Yếu tố 3: Các đặc điểm sinh trắc học như vân tay hoặc nhận diện khuôn mặt (đối với các thiết bị hỗ trợ).

Việc áp dụng MFA đảm bảo rằng ngay cả khi tin tặc nắm giữ mật khẩu của nhân viên, chúng vẫn không thể vượt qua bước xác thực thứ hai trên thiết bị cá nhân của người dùng, từ đó bảo vệ an toàn cho toàn bộ hệ thống Single Sign On.

Thiết lập chính sách truy cập có điều kiện (Conditional Access)

Tính năng này cho phép quản trị viên xây dựng các quy tắc lọc thông minh ngay tại điểm đăng nhập trung tâm của SSO Single Sign On. Thay vì cho phép đăng nhập tự do, hệ thống sẽ thực hiện kiểm tra các điều kiện kỹ thuật thực tế trước khi phê duyệt lệnh truy cập:

- Địa chỉ IP an toàn: Chỉ cho phép thực hiện Single Login khi thiết bị đang nằm trong dải IP của văn phòng công ty hoặc mạng VPN nội bộ đã được phê duyệt.

- Thiết bị được quản lý: Yêu cầu máy tính hoặc điện thoại phải được đăng ký và kiểm tra tình trạng an toàn kỹ thuật (như đã cập nhật bản vá lỗi mới nhất, có cài phần mềm diệt virus) trước khi được phép vào hòm thư.

- Vị trí địa lý: Hệ thống có thể chặn các yêu cầu đăng nhập đến từ các quốc gia hoặc vùng lãnh thổ không nằm trong phạm vi kinh doanh của doanh nghiệp.

Giám sát và phân tích hành vi bằng trí tuệ nhân tạo (AI)

Các hệ thống quản trị danh tính hiện đại (như Microsoft Entra ID) tích hợp sẵn trí tuệ nhân tạo để theo dõi toàn bộ hoạt động của quy trình SSO Single Sign On. Hệ thống sẽ tự động phân tích và đưa ra cảnh báo hoặc thực hiện lệnh khóa tài khoản nếu phát hiện các dấu hiệu bất thường sau:

- Đăng nhập bất khả thi (Impossible Travel): Ví dụ, một người thực hiện Sign On SSO tại Việt Nam, nhưng chỉ 30 phút sau lại có yêu cầu đăng nhập từ Hoa Kỳ. AI sẽ ngay lập tức nhận diện đây là hành vi bị hack tài khoản và tự động ngăn chặn truy cập.

- Tần suất đăng nhập lạ: Nếu một tài khoản thực hiện nhập sai mật khẩu liên tục tại nhiều ứng dụng khác nhau trong một thời gian ngắn, hệ thống sẽ kích hoạt trạng thái bảo vệ cao nhất.

Sử dụng SSO Single Sign On kết hợp với các biện pháp bảo mật như xác thực MFA và chính sách truy cập có điều kiện giúp quy trình làm việc diễn ra nhanh hơn mà vẫn đảm bảo an toàn thông tin. Việc cài đặt đồng bộ các lớp bảo mật này giúp doanh nghiệp kiểm soát chính xác mọi yêu cầu truy cập hòm thư, ngăn chặn hiệu quả các hành vi đăng nhập trái phép vào hệ thống dữ liệu nội bộ.

Ứng dụng SSO Single Sign On trong hệ sinh thái Microsoft 365

Microsoft 365 hiện là hệ thống phần mềm doanh nghiệp triển khai công nghệ SSO Single Sign On một cách toàn diện và phổ biến nhất trên thế giới. Toàn bộ quy trình xác thực và quản lý danh tính của hệ thống này được vận hành bởi máy chủ trung tâm mang tên Microsoft Entra ID (trước đây gọi là Azure Active Directory).

Thông qua Microsoft Entra ID, doanh nghiệp có thể thiết lập một mạng lưới xác thực khép kín với các đặc điểm kỹ thuật sau:

Kết nối đa ứng dụng với một bộ thông tin định danh duy nhất

Khi doanh nghiệp trang bị Microsoft 365, nhân viên chỉ cần sử dụng một tài khoản hòm thư duy nhất để truy cập vào toàn bộ các phần mềm phục vụ công việc. Sau khi thực hiện một lần Single Login thành công, người dùng có quyền sử dụng ngay lập tức các ứng dụng như: hòm thư Outlook, công cụ làm việc nhóm Microsoft Teams, kho lưu trữ SharePoint và các phần mềm văn phòng Word, Excel, PowerPoint trực tuyến.

Ngoài các ứng dụng nội bộ của Microsoft, hệ thống này còn cho phép quản trị viên cấu hình Sign On SSO cho hàng nghìn ứng dụng của các nhà cung cấp bên thứ ba (như Zoom, Dropbox, Salesforce, Slack). Điều này giúp chuẩn hóa quy trình đăng nhập cho mọi phần mềm mà doanh nghiệp đang vận hành, đảm bảo dữ liệu danh tính luôn được quản lý tại một điểm duy nhất.

Tích hợp sâu trong hệ điều hành Windows

Một ưu điểm kỹ thuật quan trọng của Microsoft là khả năng đồng bộ hóa trạng thái đăng nhập giữa thiết bị vật lý và ứng dụng web. Khi nhân viên thực hiện đăng nhập vào máy tính chạy hệ điều hành Windows 10 hoặc Windows 11 bằng tài khoản công ty, hệ thống sẽ tự động thực hiện quy trình Sign On SSO ở cấp độ máy chủ.

Ngay sau khi máy tính khởi động thành công, một mã Token bảo mật sẽ được nạp vào bộ nhớ để xác thực cho các ứng dụng chạy trên thiết bị đó. Khi người dùng mở trình duyệt web để truy cập vào các trang quản trị hòm thư, cơ chế Web Single Sign On sẽ tự động nhận diện mã Token này để mở quyền truy cập mà không yêu cầu người dùng phải thực hiện bất kỳ thao tác nhập mật khẩu nào khác.

Tự động hóa bảo mật và tối ưu hóa hòm thư dữ liệu

Việc triển khai SSO Single Sign On trong hệ sinh thái Microsoft giúp doanh nghiệp kiểm soát chính xác quyền hạn của từng nhân sự một cách tự động. Khi quản trị viên thay đổi mật khẩu hoặc thiết lập các chính sách bảo mật mới (như yêu cầu xác thực MFA) trên Microsoft Entra ID, các thay đổi này sẽ ngay lập tức có hiệu lực đồng bộ trên toàn bộ hòm thư và ứng dụng liên kết. Điều này giúp ngăn chặn kịp thời các rủi ro về an ninh mạng và đảm bảo thông tin hòm thư doanh nghiệp luôn được bảo vệ ở cấp độ cao nhất.

Sử dụng bộ công cụ Microsoft 365 bản quyền là giải pháp kỹ thuật tối ưu để doanh nghiệp làm chủ công nghệ quản trị danh tính hiện đại. Nếu tổ chức của bạn đang cần tư vấn về cách thiết lập Microsoft Entra ID hoặc cần tích hợp SSO cho hệ thống phần mềm doanh nghiệp, hãy liên hệ ngay với chuyên gia tại MSO.

Chúng tôi cam kết cung cấp các dịch vụ hỗ trợ kỹ thuật chuyên sâu và các gói giải pháp Microsoft chính hãng, giúp doanh nghiệp của bạn xây dựng hệ thống SSO Single Sign On ổn định và an toàn nhất. Hiểu rõ quy trình vận hành của Web Single Sign On trong hệ sinh thái Microsoft chính là chìa khóa để tổ chức của bạn tối ưu hóa năng suất và bảo mật thông tin bền vững.

Câu hỏi thường gặp

Trong quá trình nghiên cứu và triển khai giải pháp xác thực tập trung, người dùng thường gặp phải các vấn đề về tính tương thích và hiệu suất. Dưới đây là một số những giải đáp chi tiết từ đội ngũ kỹ thuật của MSO:

Các phần mềm cũ (Legacy apps) không hỗ trợ các giao thức hiện đại như SAML hay OIDC có tích hợp được vào SSO Single Sign On không?

Đối với các ứng dụng đời cũ chỉ hỗ trợ đăng nhập bằng biểu mẫu thông thường, hệ thống SSO sẽ sử dụng kỹ thuật lưu trữ mật khẩu tập trung (Password Vaulting). Khi người dùng thực hiện Single Login vào hệ thống chính, máy chủ SSO sẽ tự động truy xuất và điền thông tin đăng nhập vào các ứng dụng này thay mặt người dùng. Quy trình này đảm bảo trải nghiệm đăng nhập diễn ra tự động và xuyên suốt trên toàn bộ hòm thư và ứng dụng của doanh nghiệp mà không yêu cầu bạn phải nâng cấp mã nguồn của các phần mềm cũ.

Việc triển khai Web Single Sign On có làm tăng thời gian chờ khi tải trang web không?

Thao tác trao đổi mã Token bảo mật giữa trình duyệt web và máy chủ danh tính (IdP) diễn ra trong vài phần nghìn giây, hoàn toàn không gây ra tình trạng chậm trễ hay giật lag cho website. Thực tế, quy trình Web Single Sign On giúp người dùng truy cập vào ứng dụng nhanh hơn nhiều so với việc phải dừng lại để nhập tên tài khoản và mật khẩu một cách thủ công. Điều này giúp tối ưu hóa hiệu suất làm việc và giảm thiểu các rủi ro sai sót do nhập liệu nhầm.

Doanh nghiệp có quy mô nhỏ (SMEs) có thực sự cần sử dụng Single Sign On hay không?

Có nó giúp quản trị viên kiểm soát an toàn toàn bộ hệ thống hòm thư và dữ liệu kinh doanh tại một điểm duy nhất. Khi một nhân viên nghỉ việc, bạn chỉ cần thực hiện lệnh vô hiệu hóa tài khoản tại máy chủ IdP để ngay lập tức thu hồi toàn bộ quyền truy cập vào tất cả các ứng dụng liên kết. Thao tác này giúp ngăn chặn triệt để rủi ro nhân viên cũ sử dụng mật khẩu riêng để truy cập trái phép vào tài liệu nội bộ sau khi đã rời đi.

Nếu hệ thống SSO Single Sign On gặp sự cố thì người dùng có bị mất quyền truy cập vào tất cả ứng dụng không?

Đây là rủi ro kỹ thuật có thể xảy ra nếu hệ thống không được thiết lập cơ chế dự phòng. Để đảm bảo tính liên tục của công việc, các chuyên gia tại MSO luôn khuyến nghị doanh nghiệp sử dụng các nền tảng IdP uy tín có cam kết về thời gian hoạt động (Uptime) cao và thiết lập các phương thức đăng nhập dự phòng. Việc cấu hình đúng kỹ thuật giúp hệ thống luôn hoạt động ổn định và hòm thư dữ liệu của bạn luôn trong trạng thái sẵn sàng phục vụ công việc.

Tổng kết

Việc thấu hiểu SSO Single Sign On là gì và áp dụng giải pháp này vào vận hành doanh nghiệp là bước đi tất yếu trong hành trình hiện đại hóa hạ tầng CNTT. Từ khả năng nâng cao năng suất với Single Login đến việc xây dựng lá chắn bảo mật đa lớp cho Web Single Sign On, mô hình đăng nhập một lần chính là giải pháp toàn diện để cân bằng giữa tính tiện dụng và an toàn dữ liệu. Việc nắm vững kỹ thuật Sign On SSO sẽ giúp người quản trị hệ thống chủ động hơn trong việc kiểm soát hòm thư dữ liệu và danh tính của toàn bộ tổ chức.

Hy vọng bài hướng dẫn chi tiết về SSO Single Sign On này của MSO đã giúp bạn có cái nhìn rõ nét nhất về công nghệ xác thực hàng đầu hiện nay. Hãy nhớ rằng, một hệ thống hòm thư an toàn và quy trình đăng nhập thông minh chính là nền tảng vững chắc nhất cho sự phát triển bền vững của doanh nghiệp.

———————————————————

Fanpage: MSO.vn – Microsoft 365 Việt Nam

Hotline: 024.9999.7777